juridisch analyse

Een nieuwe EU-richtlijn tegen cyberaanvallen brengt ingrijpende en complexe veranderingen voor bedrijven én toezichthouders. De beveiligingseisen worden aanzienlijk strenger, maar zijn niettemin nog weinig concreet. De tijd begint te dringen, waarschuwen Hugo van Aardenne en Jouko Barensen.

Het was op 7 februari 2023 tien jaar geleden dat de Europese Commissie het voorstel deed voor de eerste Netwerk- en Informatiebeveiligingsrichtlijn (NIS1). Nu, tien jaar later, loopt de implementatietermijn van de NIS2-richtlijn. Op 17 oktober 2024 moet de NIS2-richtlijn zijn omgezet in de Nederlandse wet.

Voor die tijd moet er nog veel gebeuren. Want de NIS2-richtlijn beoogt veel te veranderen in de strijd tegen cyberaanvallen op vitale onderdelen van de Europese samenleving. In Nederland zal die verandering moeten plaatsvinden via de Wet beveiliging netwerk- en informatiesystemen (Wbni). Dat is de wet waarin de NIS1 is geïmplementeerd.

In deze bijdrage zal worden ingegaan op wat deze juridische ontwikkelingen betekenen. Eerst zal op hoofdlijnen worden stilgestaan bij het huidige wettelijke systeem van netwerk- en informatiebeveiliging op grond van de NIS1 en de Wbni. Daarna zal worden stilgestaan bij de NIS2 in een breder perspectief. Als laatste wordt beschreven wat dit betekent voor de Nederlandse implementatie van de NIS2 in de Wbni.

Huidige situatie (NIS1)

De NIS1 schrijft cybersecurityregels voor aan aanbieders van essentiële diensten en digitaledienstverleners. De categorie aanbieders van essentiële diensten is in de NIS verdeeld over de volgende zeven sectoren:

- energie;

- vervoer;

- bankwezen;

- infrastructuur voor de financiële markt;

- gezondheidszorg;noot 1

- levering en distributie van drinkwater;

- digitale infrastructuur.

Op grond van de NIS1 was er ook de ruimte voor lidstaten om zelf te bepalen – aan de hand van de criteria uit de richtlijn – welke aanbieders van essentiële diensten werden aangewezen.noot 2

Er gaat terecht veel aandacht naar de hiervoor genoemde sectoren. Maar de NIS1 heeft ook betrekking op de digitaledienstverleners. De NIS1 schrijft voor dat het hierbij gaat om de volgende diensten: (1) onlinemarktplaats, (2) onlinezoekmachine en (3) de cloudcomputerdiensten.

Implementatie in de Wbni

Aanvankelijk zou de NIS1 geïmplementeerd worden in de Cybersecuritywet.noot 3 Maar voordat de implementatietermijn verstreek, was de Nederlandse wetgever al bezig met een eigen initiatief op grond van de Wet gegevensverwerking en meldplicht cybersecurity (Wgmc).noot 4

Uiteindelijk is de Wgmc opgenomen in de Cybersecuritywet én werd de Wgmc ingetrokken bij de inwerkingtreding.noot 5,noot 6, noot 7

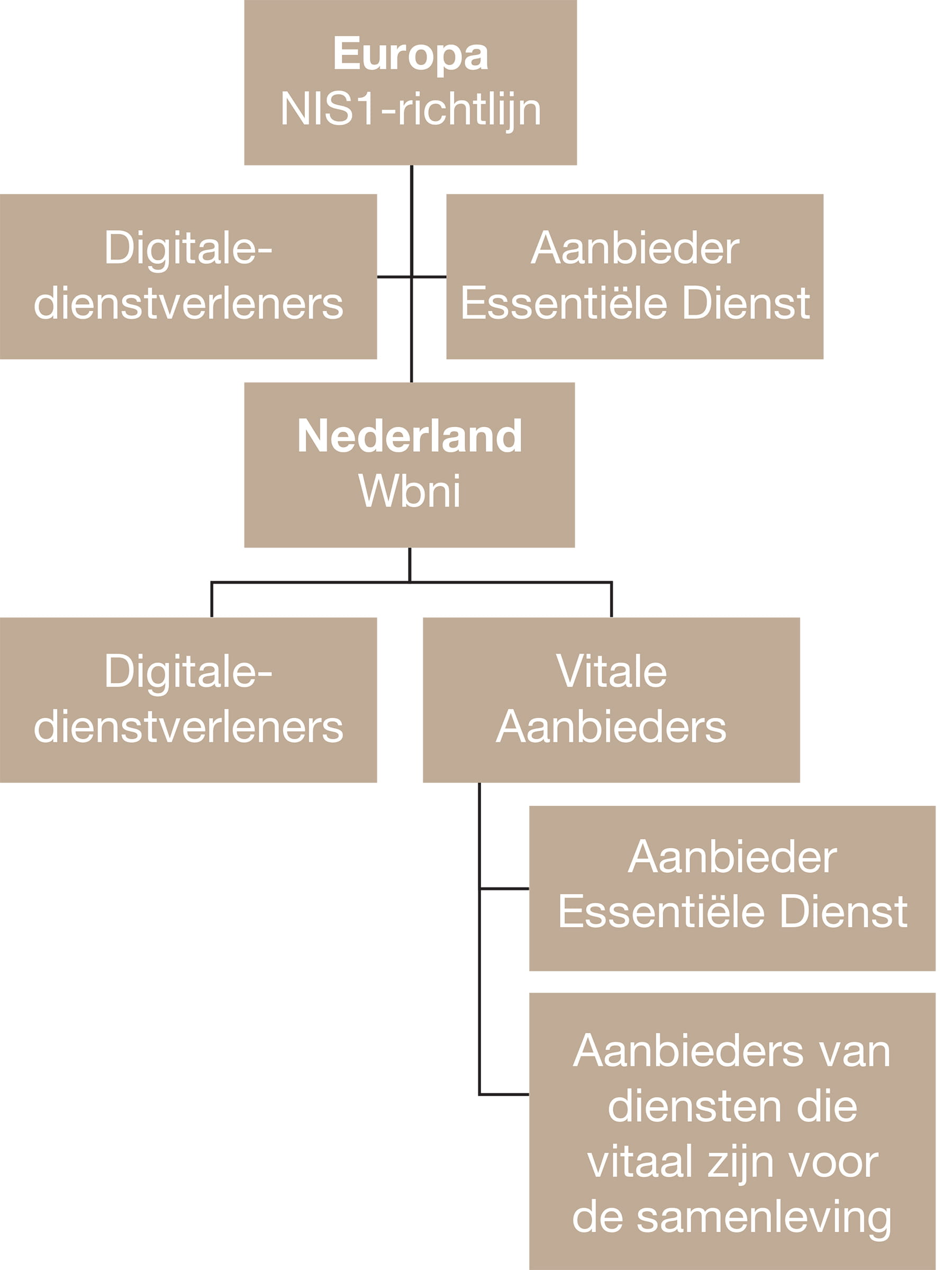

Er is dus best veel gebeurd de afgelopen tien jaar. De Wbni herbergt zowel een Europees kader als een nationaal kader voor cybersecurityregels.

Er zit in de huidige Wbni een categorie die niet uit de NIS1 komt. Het is bij de implementatie van de NIS2 dus heel goed om voor ogen te houden dat de Wbni een heel complexe ontstaansgeschiedenis kent en dat niet alles dat in de Wbni staat, is te herleiden tot de NIS1 of straks de NIS2.noot 8

Het huidige systeem van cybersecurityregels ziet er schematisch dan zo uit:

Meldplichten en beveiligingseisen

In de praktijk gaat vaak toch de meeste aandacht uit naar vragen rondom de meldplichten, beveiligingseisen en handhaving. Zo moeten aanbieders van essentiële diensten en andere vitale aanbieders incidenten melden met aanzienlijke gevolgen voor de continuïteit van de door hen verleende dienst.noot 9 Maar zij hebben ook een meldplicht als er een inbreuk is op de beveiliging van netwerk- en informatiesystemen die aanzienlijke gevolgen kan hebben voor de continuïteit van de door hen verleende dienst.noot 10 En ook de digitaledienstverleners hebben een meldplicht.noot 11 Alleen de wijze waarop wordt bepaald of een incident aanzienlijke gevolgen heeft, wordt iets anders benaderd.noot 12

Risico’s beheersen

Verder wordt voor aanbieders van een essentiële dienst en voor digitaledienstverleners voorgeschreven dat passende en evenredige technische en organisatorische maatregelen worden genomen om de risico’s voor de beveiliging van hun netwerk- en informatiesystemen te beheersen.noot 13,noot 14

Incidenten voorkomen en de gevolgen van incidenten beperken

Naast de verplichting om risico’s te beheersen, worden voor aanbieders van essentiële diensten en digitaledienstverleners ook verplichtingen voorgeschreven om incidenten te voorkomen en de gevolgen van incidenten te beperken.noot 15

De verplichtingen om de risico’s te beheersen, incidenten te voorkomen en de gevolgen van incidenten te beperken, worden verder uitgewerkt in het Besluit beveiliging netwerk- en informatiesystemen (Bbni).noot 16 Er is zelfs een regeling die de beveiligingseisen nog verder uitwerkt. Deze regeling is van toepassing op de sectoren drinkwater en vervoer.noot 17

Handhaving Wbni

Het onderdeel handhaving uit de Wbni is alleen van toepassing op de aanbieders van essentiële diensten en digitaledienstverleners.noot 18 Op grond van de Wbni kan een bevoegde autoriteit een verplichte beveiligingsaudit, bindende aanwijzing, last onder bestuursdwang of bestuurlijke boete opleggen van maximaal 5 miljoen euro.noot 19

Op dit moment zijn er de volgende toezichthouders en bevoegde autoriteiten. (Zie tabel op volgende pagina)

NIS2

Op 27 december 2022 werd de NIS2 gepubliceerd. Op 18 oktober 2024 moet deze richtlijn zijn omgezet én in werking zijn getreden.noot 20 Met deze richtlijn worden ingrijpende wijzigingen aangebracht op het gebied van cybersecurityregels voor vitale onderdelen van de Europese samenleving. Hierna wordt een aantal onderwerpen nader besproken: toepassingsgebied, beveiligingseisen, training, compliance, handhaving en normalisatie.

Toepassingsgebied

Onder de NIS2 wordt er gesproken over zeer kritiekenoot 21 en andere kritieke sectoren.noot 22 Daarmee is het verschil tussen aanbieders van essentiële diensten en digitaledienstverleners verdwenen.

Tot de elf zeer kritieke sectoren behoren:

Energie, vervoer, bankwezen, infrastructuur voor de financiële markt, gezondheidszorg, drinkwater, afvalwater, digitale infrastructuur, beheer van ICT-diensten (business- to-business), overheid en ruimtevaart.

Tot de zeven andere kritieke sectoren behoren:

Post- en koeriersdiensten, afvalstoffenbeheer, vervaardiging, productie en distributie van chemische stoffen, productie, verwerking en distributie van levensmiddelen, vervaardiging, digitale aanbieders, onderzoek.

De wijze waarop het toepassingsgebied verder is vormgegeven is – op zijn zachtst gezegd – complex.noot 23 Wat hier niet bij lijkt te helpen, is dat in de definitieve versie van de richtlijn wordt gesproken van zeer kritieke sectoren en andere kritieke sectoren, terwijl in artikel 3 NIS wordt gesproken over essentiële en belangrijke entiteiten.noot 24

| AED-sectoren | Bevoegde autoriteit | Toezichthoudende dienst |

|---|---|---|

| Energie | Minister van Economische Zaken en Klimaat | Rijksinspectie Digitale Infrastructuur |

| Digitale infrastructuur | Minister van Economische Zaken en Klimaat | Rijksinspectie Digitale Infrastructuur |

| Bankwezen | De Nederlandsche Bank N.V. | De Nederlandsche Bank N.V. |

| Infrastructuur voor de financiële markt | De Nederlandsche Bank N.V. | De Nederlandsche Bank N.V. |

| Vervoer | Minister van Infrastructuur en Waterstaat | Inspectie Leefomgeving en Transport |

| Levering en distributie van drinkwater | Minister van Infrastructuur en Waterstaat | Inspectie Leefomgeving en Transport |

Beveiligingseisen

In de basis geldt onder de NIS2 nog steeds de verplichting om passende en organisatorische maatregelen te nemen om de dienstverlening te beschermen. Op grond van deze verplichting wordt nog steeds verwacht dat er een risicoschatting wordt gemaakt bij het treffen van beveiligingsmaatregelen. Hierbij worden in de NIS2 ook specifieke minimumvereisten voorgeschreven.noot 25 Er is in de NIS2 ook voorzien in specifiekere invulling aan de beveiligingseisen. Zo kunnen lidstaten straks eisen dat entiteiten gebruikmaken van gecertificeerde producten, diensten en processen om aan te tonen dat zij voldoen aan de beveiligingseisen.noot 26

Meldplicht

Ook de meldplicht is aangepakt en aanzienlijk aangescherpt. Significante incidenten moeten worden gemeld. Hierbij moet worden gedacht aan:noot 27

- een incident dat een ernstige operationele verstoring van de diensten of financiële verliezen voor de betrokken entiteit veroorzaakt of kan veroorzaken;

- een incident dat andere natuurlijke of rechtspersonen heeft getroffen of kan treffen door aanzienlijke materiële of immateriële schade te veroorzaken.

Hieruit blijkt dat ook moet worden gemeld als een incident significant is en er gevolgen kunnen zijn. In die gevallen kent de NIS verschillende stappen en termijnen. Allereerst moet er binnen 24 uur een eerste melding worden gedaan. Vervolgens moet er binnen 72 uur (dus uiterlijk 48 uur na de eerste melding) een update worden verstrekt. Uiteindelijk één maand na de tweede melding moet een eindverslag worden ingediend.noot 28

Handhaving NIS2

Ook op handhavingsgebied zijn er ingrijpende wijzigingen op komst. Het huidige boeteplafond is 5 miljoen euro. Voor belangrijke entiteiten is straks een boeteplafond van toepassing van ten minste 7 miljoen euro of 1,4 procent van de totale wereldwijde omzet in het voorgaande financiële jaar. Voor essentiële entiteiten ligt dit nog hoger. Daar geldt een boeteplafond van minste 10 miljoen euro of 2,0 procent van de totale wereldwijde omzet in het voorgaande financiële jaar.

De richtlijn voorziet in een uitgebreid scala aan mogelijke onderzoeken om essentiële entiteiten aan te onderwerpen.noot 29 Datzelfde geldt voor de bevoegdheden van de autoriteiten.noot 30 Als op de inzet van de handhavingsmaatregelen ondoeltreffend wordt gereageerd, dan kan een termijn worden gesteld waarbinnen maatregelen moeten worden genomen of waarbinnen aan de eisen moet zijn voldaan.noot 31

Als er dan nog niet is voldaan, dan krijgen de autoriteiten de bevoegdheid om een certificering of vergunning tijdelijk op te schorten of de bevoegdheid om overeenkomstig het nationale recht te verzoeken tot het tijdelijk opschorten van de certificering of vergunning.noot 32

Daarnaast krijgen de autoriteiten de bevoegdheid om aan bevoegde organen of rechterlijke instanties te verzoeken om leidinggevende verantwoordelijken binnen de essentiële entiteit tijdelijk te verbieden om leidinggevende functies uit te oefenen binnen de entiteit.noot 33

Governance

De NIS2 schrijft ook regels voor op het gebied van governance. Zo moeten de lidstaten ervoor zorgen dat de bestuursorganen van de entiteiten de maatregelen goedkeuren die worden getroffen om te voldoen aan de beveiligingsverplichtingen uit de richtlijn. Daarnaast moeten de bestuursorganen van de entiteiten ook toezien op de uitvoering van de beveiligingsmaatregelen. Zij kunnen aansprakelijk worden gesteld voor inbreuken op de beveiligingsverplichting.

Daarnaast moetennoot 34 leden van de bestuursorganen van de entiteiten een opleiding volgen, zodat zij voldoende kennis en vaardigheden verwerven om de risico’s en de risicobeheerspraktijken te kunnen beoordelen. De bestuursorganen moeten een soortgelijke opleiding aan hun werknemers aanbieden.noot 35

Beschouwing aanstaande implementatie NIS2

Ten aanzien van de implementatie van de NIS2 zijn er vier punten die in het oog springen. Dat zijn de rechtszekerheid op het gebied van beveiligingseisen, de problematiek van de toeleveringsketen, het gedecentraliseerde toezicht en de tijd tot de implementatie.

Om met die laatste te beginnen. Er zijn op dit moment betrekkelijk weinig concrete uitgangspunten voor de eisen aan de beveiliging van entiteiten die onder de NIS2 vallen. Dat maakt het voor de entiteiten heel moeilijk om zich voor te bereiden. Dat is ook van belang omdat afspraken over de beveiliging, of afspraken die daar invloed op hebben, vastliggen in bestaande overeenkomsten.

Dat betekent dat de tijd nu begint te dringen. Oktober 2024 lijkt ver weg, maar dat is het zeker niet.

Daarnaast is er het probleem van de toeleveringsketen. Bedrijven die onder de NIS2 vallen, zullen hun verplichtingen in de praktijk doorleggen naar hun klanten en leveranciers. Dat betekent dat het bereik van de NIS2 nog weleens veel groter zou kunnen zijn dan voorzien.

Daarmee is de vraag hoe het bestaande, sterk gedecentraliseerde toezicht in de praktijk van de NIS2 zal uitwerken. Er zal moeten worden gewaakt voor grote verschillen in de uitleg van dezelfde regels, en voor een hoeveelheid werk waar de toezichthouders niet op zijn toegerust. Met alle gevolgen voor de cyberveiligheid van de Europese samenleving.

Noten

-

De gezondheidszorg is bij de implementatie van de NIS1 in de Wbni (opvallend genoeg) niet meegenomen. Kamerstukken II 2017/18, 34 388, nr. 3, p. 12-13. Zie ook de overweging over aanwijzing van aanbieders van essentiële diensten in de zorgsector: ‘Nee, geen AED’s aangewezen, met name omdat uitval van een deel van de zorg niet automatisch leidt tot grote maatschappelijke schade. In veel gevallen kan zorg namelijk overgenomen worden door een andere zorgaanbieder’ (Besluit van 30 oktober 2018, houdende regels ter uitvoering van de Wet beveiliging netwerk- en informatiesystemen, Stb. 2018, 388, p. 8).

-

Artikel 5 lid 1 NIS1.

-

Kamerstukken II 2017/18, 34 388, nr. 2, artikel 36 (Voorstel van wet, regels ter implementatie van Richtlijn (EU) 2016/1148 (Cybersecuritywet)).

-

Wet van 25 juli 2017, houdende regels over het verwerken van gegevens ter bevordering van de veiligheid en de integriteit van elektronische informatiesystemen die van vitaal belang zijn voor de Nederlandse samenleving en regels over het melden van ernstige inbreuken (Wet gegevensverwerking en meldplicht cybersecurity), Stb. 2017, 316.

-

Kamerstukken II 2017/18, 34 883, nr. 3, p. 1.

-

Naar aanleiding van een amendement van Van Dam is vervolgens de naam van de Wgmc gewijzigd in de Wet beveiliging netwerk- en informatiesystemen (Wbni).

-

Bij Koninklijk Besluit is de Wbni in werking getreden op 9 november 2018 en een deel op 1 januari 2019 (Stb. 2018, 389).

-

Maar er zijn nog meer voorbeelden van Nederlandse initiatieven. Zo zijn er de zogenaamde OKTT’s. Dat zijn organisaties die objectief kenbaar tot taak hebben dreigingsinformatie of informatie over incidenten te delen met het publiek. Artikel 2 lid 2 Wgmc, Stb. 2017, 316, overgenomen in artikel 3 lid 2 Wbni.

-

Artikel 10 lid 1 sub a Wbni.

-

Artikel 10 lid 1 sub b Wbni.

-

Artikel 13 lid 1 Wbni.

-

Vergelijk artikel 10 lid 4 en artikel 13 lid 2 Wbni voor het verschil in benadering van de gevolgen van een incident bij een aanbieder van een essentiële dienst of een digitaledienstverlener.

-

Artikel 7 lid 1 Wbni.

-

In artikel 7 lid 2 Wbni worden die maatregelen voor digitaledienstverleners iets verder uitgeschreven.

-

Artikel 8 Wbni.

-

Artikel 3a lid 1 en de bijlage bij de Bbni.

-

Artikel 2 lid 1 van de Regeling beveiliging netwerk- en informatiesystemen IenW.

-

Artikel 24 Wbni.

-

Artikel 26, 27, 28 en 29 Wbni.

-

Artikel 41 NIS2.

-

NIS2, bijlage I.

-

NIS2, bijlage II.

-

Zie artikel 2 en 3 voor een beter begrip van de verschillende situaties.

-

In het eerste voorstel werden de sectoren uit bijlage I en II ingedeeld in essentiële entiteiten en belangrijke entiteiten. In de definitieve versie werden dit zeer kritieke sectoren en andere kritieke sectoren. Dit is een voorbeeld waaruit blijkt dat de indeling en het toepassingsgebied complex zijn.

-

Onder andere ten aanzien van beleid inzake risicoanalyse, incidentenbehandeling, bedrijfscontinuïteit en back-upbeheer, de beveiliging van de toeleveringsketen, cyberhygiëne en opleiding, gebruik van cryptografie, encryptie en authenticatieoplossingen maar ook bijvoorbeeld fysieke en personele toegang en beveiliging. Zie voor een uitgebreid overzicht artikel 21 lid 2 NIS.

-

Artikel 24 NIS.

-

Artikel 23 lid 3.

-

Zie artikel 23 lid 4 sub d NIS2 voor de vereiste aan het eindverslag. Als het incident nog gaande is op het moment zoals bedoeld in artikel 23 lid 4 sub d NIS2, dan moet een voortgangsverslag worden ingediend, en uiteindelijk een eindverslag binnen één maand nadat de entiteit het incident heeft afgehandeld (artikel 23 lid 4 sub e).

-

Artikel 32 lid 2 sub a t/m g NIS2.

-

Artikel 32 lid 4 sub a t/m i NIS2.

-

Het gaat hier specifiek om de handhavingsmaatregelen op grond van artikel 32 lid 2 sub a t/m d en punt f NIS2 volgens artikel 32 lid 5 aanhef NIS2.

-

Artikel 32 lid 5 sub a NIS2.

-

Artikel 32 lid 5 sub b NIS2.

-

Artikel 20 lid 1 NIS2.

-

Artikel 20 lid 1 NIS2.